Czy na pewno rośliny się ostrzegają? A może nawzajem się szpiegują?

3 lutego 2025, 10:10Rośliny lądowe połączone są za pomocą złożonych podziemnych sieci. Tworzone są one z korzeni roślin oraz żyjących z nimi w symbiozie grzybów mikoryzowych. Dzięki tej współpracy rośliny otrzymują substancje odżywcze jak związki mineralne czy hormony, grzyby zaś korzystają ze związków wytwarzanych przez rośliny w czasie fotosyntezy. Poszczególne sieci kontaktują się ze sobą, wymieniając zasoby i informacje. Wiemy, że gdy jedna z roślin zostanie zaatakowana przez roślinożercę lub patogen, jej sąsiedzi zwiększają aktywność swoich mechanizmów obronnych.

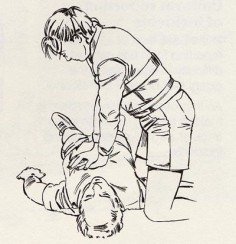

Metoda usta-usta może zaszkodzić

17 marca 2007, 14:46Najnowsze badania sugerują, że osoby, które doznały nagłego ataku serca nie powinny być ratowane metodą usta-usta. Wydaje się, że sam ucisk na klatkę piersiową daje większe szanse na uratowanie takiej osoby i zapobieżenie uszkodzeniom mózgu wskutek niedotlenienia.

Dorośli nie atakują serwerów

25 kwietnia 2008, 09:28"Poważni" hakerzy już nie atakują stron internetowych i komputerów prywatnych wirusami. Pozyskują cenne poufne dane i handlują nimi w internecie. Internetowym sabotażem zajmują się młodzieżowe gangi - uważają eksperci.

Niebezpieczny Internet

30 grudnia 2008, 17:55Niezależni kalifornijscy specjaliści ds. bezpieczeństwa, we współpracy z ekspertami z holenderskiego Centrum Wiskunde & Informatica (CWI), uniwersytetu technicznego w Eindhoven (TU/e) oraz szwajcarskiego EPFL odkryli lukę w powszechnie wykorzystywanych w Internecie cyfrowych certyfikatach.

Przestępcy lubią Operę

21 sierpnia 2009, 11:00Cyberprzestępcy, którzy atakują innych użytkowników, starają się jednocześnie sami zabezpieczyć przed atakami. Jak poinformował Paul Royal, analityk firmy Purewire, niezwykle popularną przeglądarką wśród cyberprzestępców jest Opera.

Cyberprzestępcy żerują na polskiej tragedii

12 kwietnia 2010, 11:20Specjaliści ds. bezpieczeństwa ostrzegają internautów, by szukając informacji o katastrofie samolotu z prezydentem Kaczyńskim na pokładzie nie używali wyszukiwarek. Już w kilka godzin po tragedii cyberprzestępcy zaczęli wykorzystywać ją do swoich celów.

Izrael i USA oskarżone o stworzenie Stuxneta

7 marca 2011, 11:34Po wielu miesiącach pracy Ralph Langner, jeden z najbardziej znanych badaczy Stuxneta, oficjalnie stwierdził, że robak jest dziełem amerykańskich i izraelskich służb specjalnych, a jego celem był atak na irańskie instalacje atomowe.

Nowa taktyka Anonimowych

23 stycznia 2012, 11:08Anonimowi prowadzący operację #OpMegaupload, której celem jest zemsta za zamknięcie serwisu Megaupload, wykorzystują podczas ataków nietypową taktykę. Polega ona na... przymuszaniu internautów do wzięcia udziału w ataku na strony amerykańskiego Departamentu Sprawiedliwości.

To nie atak, to biznes

16 stycznia 2013, 10:56Jedna z amerykańskich firm poprosiła Verizon RISK Team o zbadanie niepokojących połączeń nawiązywanych z firmową siecią z Chin. Sprawa była o tyle poważna, że wspomniana firma działa na rynku oprogramowania dla krytycznej infrastruktury.

Windows XP rzadziej atakowany od Visty i Windows 7

12 maja 2014, 09:51Z microsoftowego Security Intelligence Report dowiadujemy się, że posiadacze systemów Windows 7 i Windows Vista są bardziej narażeni na infekcję niż osoby używające Windows XP. W ostatnim kwartale 2013 roku odsetek zainfekowanych komputerów z systemem XP wynosił 2,42%, podczas gdy dla Windows Visty i 7 było to, odpowiednio, 3,24% i 2,59%.